100 millions d'utilisateurs de Mac en danger : des pirates informatiques détournent des applications « vérifiées » pour contourner la sécurité de votre Mac

0

Suivez-nous

Les utilisateurs de Mac se sentent en sécurité derrière Gatekeeper, le garde de sécurité numérique macOS qui autorise uniquement les applications vérifiées et fiables sur votre ordinateur. Mais maintenant, cette porte vient de développer une énorme fissure, car les pirates ont trouvé un moyen de la contourner sans être détectés.

Le 22 avril, l'équipe de recherche de Mosyle Security a découvert deux formes de logiciels malveillants nommés « Phoenix Worm » et « ShadeStager ». Grâce à eux, les pirates informatiques parviennent désormais à voler des clés de développeur, qui agissent comme un passeport numérique, et en les détournant, les cybercriminels peuvent déguiser des logiciels malveillants en applications approuvées par Apple.

Pour votre MacBook, ces virus ne ressemblent pas à une menace ; ils ressemblent à des invités de confiance. Et avec plus de 100 millions d'utilisateurs de Mac dans le monde, cet angle mort signifie que même les utilisateurs les plus prudents pourraient télécharger un désastre déguisé.

L'article continue ci-dessous

Comment ça marche

L'attaque ne commence pas par vous, mais par les personnes qui créent vos applications préférées. Les pirates ciblent les développeurs avec un effort d'équipe entre ces deux nouvelles menaces. Premièrement, le ver Phoenix s'infiltre dans le système d'un développeur grâce à une série d'attaques d'ingénierie sociale – pensez aux recruteurs proposant de fausses offres d'emploi ou à des tâches de codage urgentes de la part de clients.

Une fois sur place, Phoenix Worm est l'homme intérieur, qui donne à votre Mac un numéro d'identification secret, attend des instructions et surveille même les logiciels de sécurité pour se cacher plus loin.

Lorsque la voie est libre, le ver Phoenix fait appel au gros frappeur : ShadeStager. Ce spécialiste arrive et prend en charge les clés de développeur, les informations d'identification cloud et les outils de développement secrets. Et tandis que ce braquage numérique se déroule en coulisses, les retombées atterrissent directement sur votre bureau.

Grâce à ces clés principales, les pirates peuvent forger le sceau d'approbation vérifié d'Apple sur n'importe quel fichier malveillant de leur choix. En compromettant les outils utilisés pour créer des applications, les pirates empoisonnent essentiellement le puits du jardin clos du Mac, transformant la réputation d'un développeur de confiance en une porte dérobée sur votre machine privée.

Comment éviter cette attaque

Tout d'abord, étant donné l'importance accordée par Apple à la sécurité, je ne serais pas surpris si une mise à jour de correctif était déployée dans les prochains jours pour renforcer son processus de vérification. Mais en fin de compte, même si ces deux exploits en tandem sont sophistiqués, ils ne sont pas magiques : ils ont encore besoin de personnes pour les laisser entrer.

Donc, du point de vue du développeur, il s'agira d'être très prudent avec les e-mails reçus. En fait, Apple a ajouté un avertissement dans macOS 26.4 lorsque vous êtes sur le point de coller du code potentiellement malveillant dans l'application Terminal. Arrêtez-vous immédiatement si vous le voyez.

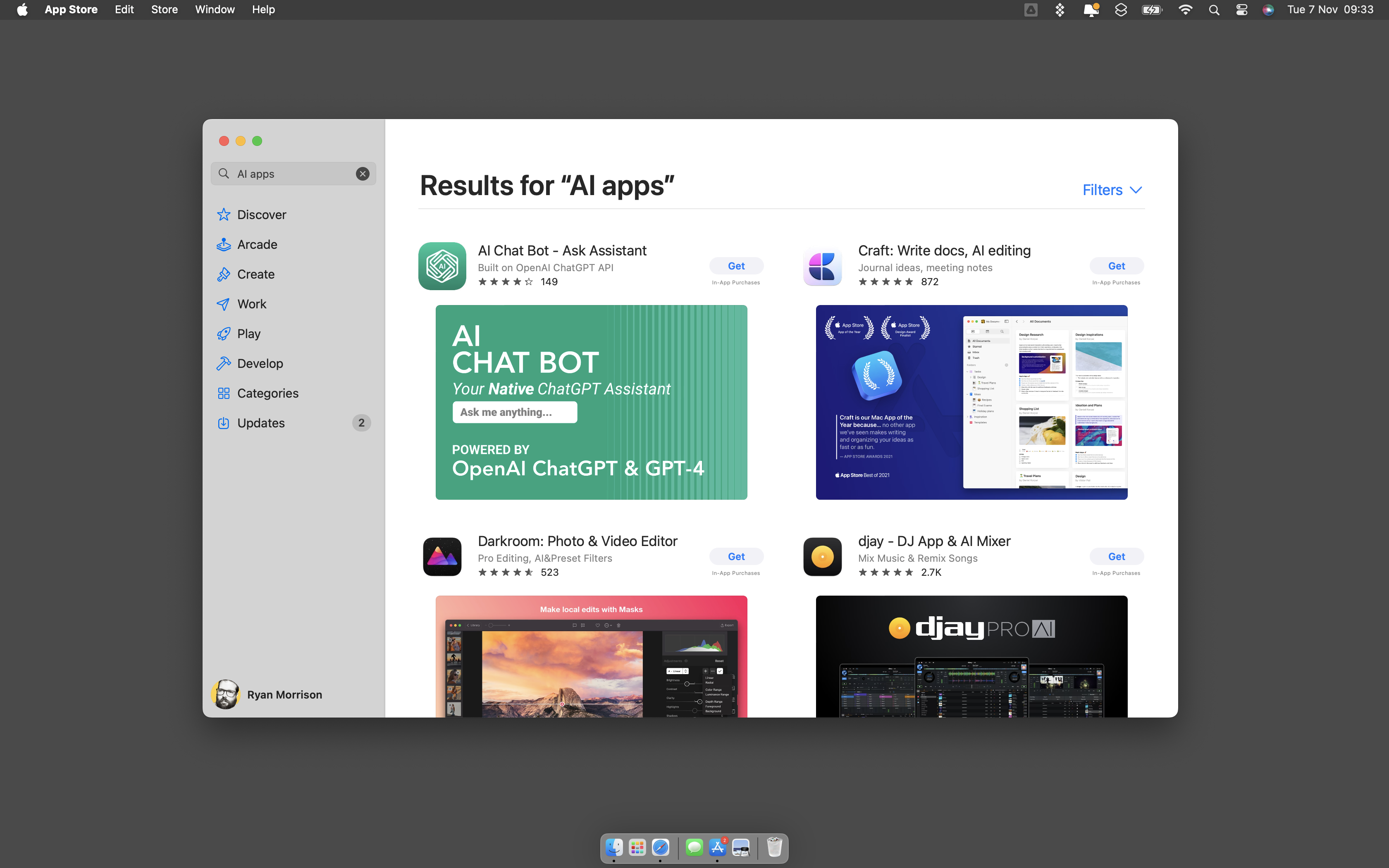

Comme pour la plupart d'entre vous qui lisez ceci, si vous téléchargez des applications en dehors du Mac App Store, il convient de faire preuve d'une plus grande prudence et de vous poser quelques questions :

- Est-ce que je connais cette entreprise ?

- Si c'est quelque chose dont je n'ai jamais entendu parler auparavant, est-ce que cela en vaut la peine ?

Et bien sûr, même si l'avertissement du terminal ci-dessus s'adresse davantage aux développeurs, il s'agit également d'un bon conseil général pour vous. Si jamais vous voyez un site Web vous demandant d'ouvrir le terminal, c'est un moment automatique de « fermeture de l'onglet ».

Comme n’importe quel ordinateur, votre Mac est aussi sûr que ce que vous lui permettez de faire, et en restant vigilant et sceptique, vous pouvez rester invisible même face aux attaques les plus sophistiquées comme celle-ci.