IPVanish présente une grave faille de sécurité sur Mac – et les utilisateurs d'OpenVPN doivent en prendre note

0

Suivez-nous

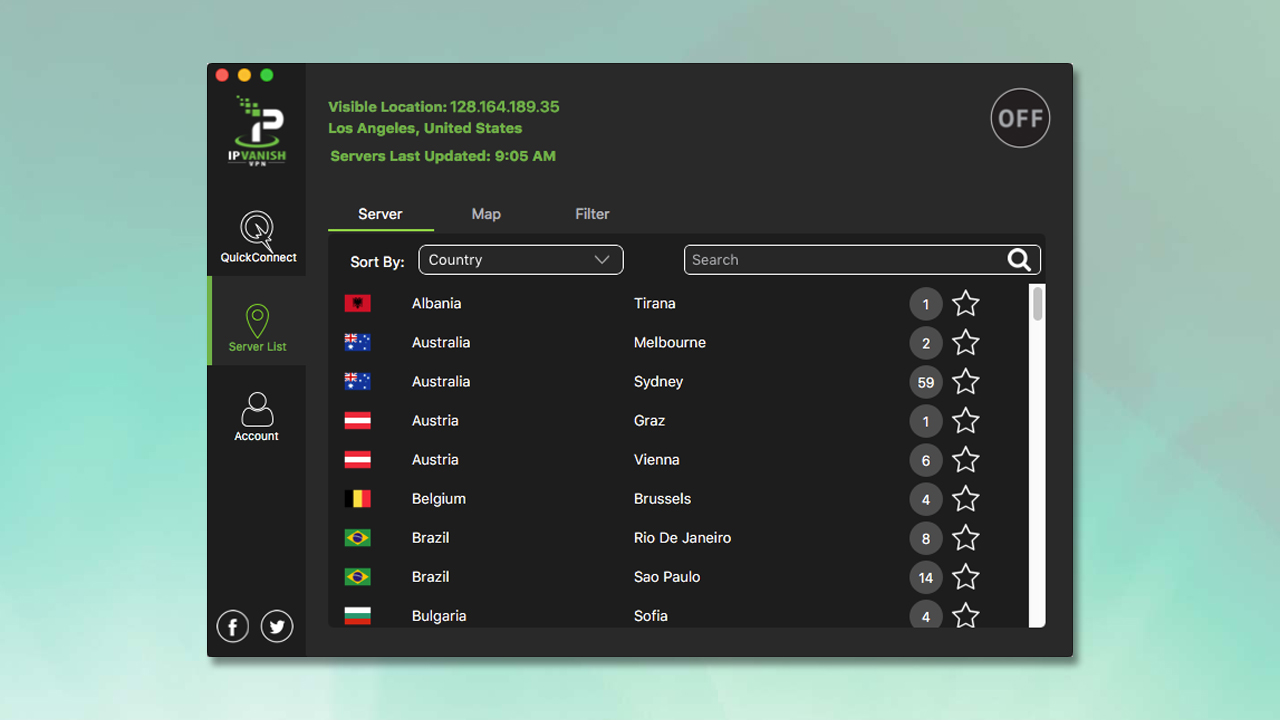

Une vulnérabilité critique a été découverte dans l'application Mac VPN d'IPVanish qui affecte toute personne ayant utilisé le protocole OpenVPN.

Une recherche de la société de cybersécurité SecureLayer7, publiée le 4 mars 2026, a découvert la faille du client VPN d'IPVanish sur macOS.

Cette vulnérabilité permettrait à un attaquant local de contourner l'architecture de sécurité d'Apple et d'exécuter du code avec le plus haut niveau de privilèges système. La vulnérabilité affecte les utilisateurs d'IPVanish sur macOS 10.13 et versions ultérieures.

IPVanish est un vétéran du VPN et défie constamment les meilleurs VPN. Il a de solides antécédents en matière de confidentialité et de sécurité, et nous nous attendons à une solution imminente. Rien n’indique qu’un risque soit présenté aux utilisateurs de ses autres applications, notamment iOS, Android et Windows.

SecureLayer7 a publié une description complète du fonctionnement de l'exploit. On ne sait pas si SecureLayer7 a contacté IPVanish avant de divulguer l'exploit, mais au moment d'écrire ces lignes, IPVanish n'a pas publié de mise à jour – bien qu'une soit en cours d'élaboration.

Comment fonctionne la vulnérabilité

L'application macOS d'IPVanish est divisée en deux parties différentes. La première est l'application standard avec laquelle vous interagissez, qui est exécutée avec des privilèges au niveau de l'utilisateur. Fondamentalement, il ne peut pas modifier les paramètres système ni faire quoi que ce soit de particulièrement sensible sur votre Mac.

Cependant, pour effectuer toute la mise en réseau sur le back-end dont votre VPN a besoin pour garder votre trafic Internet privé, IPVanish exécute un outil d'assistance distinct avec des privilèges au niveau du système. Cet outil peut effectuer automatiquement des tâches de niveau administrateur pour lesquelles vous auriez généralement besoin de votre mot de passe administrateur, comme l'installation d'un nouveau logiciel ou la création de nouveaux comptes d'utilisateur.

Idéalement, cet outil d'aide ne prendrait que les commandes du client IPVanish.

Cependant, SecureLayer7 a découvert que cet outil d'assistance ne confirme pas si les commandes qu'il exécute proviennent réellement du client IPVanish.

Cela signifie que tout utilisateur connecté au Mac (ou à tout logiciel déjà exécuté sur celui-ci) peut se connecter à l'assistant IPVanish et exécuter des commandes au niveau du système sans le mot de passe administrateur, leur donnant ainsi un accès total à votre machine au niveau le plus profond.

La vulnérabilité est centrée sur le protocole OpenVPN et sur la manière dont il est implémenté et fonctionne au niveau technique. Si vous êtes uniquement un utilisateur de WireGuard, cette faille ne devrait pas présenter de risque pour vous ou votre Mac.

Que devez-vous faire ?

Au moment de la rédaction de cet article, IPVanish n'a pas publié de correctif pour cette vulnérabilité. Mais il a déclaré qu'il était conscient de la vulnérabilité et que son équipe travaillait sur un correctif qui serait « publié dès que possible ».

La société VPN a ajouté que « tous les utilisateurs de macOS recevront une invite automatique pour mettre à jour vers la dernière version ».

IPVanish a recommandé de supprimer le « pilote OpenVPN » de votre application IPVanish, si vous avez utilisé le protocole OpenVPN. Pour ce faire :

- Ouvrez le logiciel IPVanish macOS Desktop

- Cliquez Paramètres → Protocole → OpenVPN

- Rechercher Pilote OpenVPN et sélectionnez Désinstaller

IPVanish a déclaré que « cela résoudra la vulnérabilité avant la prochaine version ». À notre connaissance, cette vulnérabilité n’affecte que les appareils Mac, les appareils iOS conviennent donc.

WireGuard est le protocole par défaut pour les nouvelles installations. Si vous avez utilisé uniquement cette configuration standard, vous ne serez pas impacté.

Il est important de noter que cette vulnérabilité nécessite que les attaquants aient un accès local à votre machine. Il ne peut pas être exploité sur Internet à moins d'être utilisé dans le cadre d'une chaîne d'attaque plus large.

Essentiellement, un pirate informatique devrait trouver un autre moyen d’accéder à votre ordinateur via Internet.

Une fois entrés, la vulnérabilité IPVanish leur permettrait de mener ce que l'on appelle une attaque locale d'élévation de privilèges.

IPVanish a déclaré qu'il « prend toutes les vulnérabilités très au sérieux » et identifie « les problèmes grâce à une combinaison de tests internes et de surveillance continue ». Il associe cela aux divulgations des chercheurs et de la communauté de la sécurité via son programme de divulgation des vulnérabilités.

Le VPN poursuit en déclarant : « Bien que ces processus soient conçus pour détecter les problèmes avant leur publication, des environnements logiciels complexes signifient que certains cas extrêmes ne peuvent apparaître que grâce à une utilisation réelle ou à des recherches externes. »

« Si un problème est signalé, nos équipes évaluent immédiatement sa portée et son impact potentiel, développent un correctif et donnent la priorité à l'intégration de cette mise à jour dans une version le plus rapidement possible. Dans le même temps, nous fournissons des conseils pour aider les utilisateurs à atténuer les risques potentiels au fur et à mesure du déploiement de la mise à jour. »

Clause de non-responsabilité

Nous testons et examinons les services VPN dans le contexte d'utilisations récréatives légales. Par exemple : 1. Accéder à un service depuis un autre pays (sous réserve des termes et conditions de ce service). 2. Protéger votre sécurité en ligne et renforcer votre confidentialité en ligne à l’étranger. Nous ne soutenons ni ne tolérons l'utilisation illégale ou malveillante des services VPN. La consommation de contenu piraté payant n'est ni approuvée ni approuvée par Future Publishing.